MIRŐL LESZ SZÓ A BLOGBAN?

- MIÉRT VAN SZÜKSÉG HATÉKONY SEBEZHETŐSÉG MENEDZSMENTRE

- MILYEN A HATÉKONY MEGOLDÁS

- HOGYAN MŰKÖDIK A KENNA.VM

Adatbiztonság, sebezhetőség menedzsment, megelőzés

Persze, ezt könnyebb mondani, mint megtenni, mivel egy átlagos nagyvállalat akár több ezer eszközzel és milliónyi sebezhető ponttal rendelkezik, ráadásul naponta több tucat újat fedeznek fel. Megnyugtatásul közöljük, hogy a sebezhetőségek kevesebb mint két százalékát használják ki aktívan a sötét oldalról. De még a milliónyi sebezhetőség két százaléka is több, mint amennyit a biztonsági és informatikai csapatok elbírnak. Ezért egy felelős vállalatnak olyan megoldásra van szüksége, amely az összes belső biztonsági adatot feldolgozza, több milliárd külső adattal együtt elemzi, majd megmondja, mely sérülékenységek jelentik a legnagyobb kockázatot a vállalkozás infrastruktúrájára. Ez a megoldás a Cisco Kenna.VM.

AZ IDŐRABLÓ FÉLMEGOLDÁSOK HELYETT KENNA.VM

A Kenna Security segítségével az IT infrastruktúra információk és a biztonsági adatok feldolgozásán keresztül egy olyan egyszerűen kezelhető rendszer hozható létre, ami megszüntetheti, hogy IT szakemberek táblázatokban kezeljék a sebezhetőségek elemzését. A megoldás alkalmazásával többé nem kell értékes időt vesztegetni az egyes sebezhetőségek internetes felkutatásával, hogy felmérjék azok súlyosságát. Nem kell feleslegesen erőforrásokat pazarolni elégtelen módszerekkel végzett javításokra. Ugyanis az IT biztonsági csapat végre képes lesz a valódi kockázatok alapján értékelni, rangsorolni, és ezek tükrében javításokat, karbantartásokat, esetlegesen fejlesztéseket végrehajtani.

A Kenna.VM egy méretezhető, felhő alapú megoldás, amely az elérhető legaktuálisabb és legpontosabb kockázati prioritást biztosítja, lehetővé téve az IT biztonsági és üzemeltetési csapatok számára, hogy kockázatalapú megközelítést alkalmazzanak a sebezhetőségek kezelésében azáltal, hogy prioritást adnak és proaktívan kezelik a legfontosabb sebezhetőségeket.

ÉS EZT CSAK A KENNA.VM TUDJA?

Azt nem jelenthetjük ki, hogy ne lennének a megoldásnak versenytársai, de azt igen, hogy tavaly, 2021-ben a Kenna Security a Sérülékenységkezelés Élvonala (Cutting Edge in Vulnerabilty Management) díjat nyerte a 9. éves Global InfoSec Awards díjátadón az #RSAC 2021-en. És ez annak köszönhető, hogy a megoldás több mint 18 exploit intelligence feedet, 7+ milliárd felügyelt sebezhetőséget, globális támadási telemetriát és helyreállítási intelligenciát egyesít, hogy pontosan nyomon kövesse és mérje a valós kizsákmányolási tevékenységet a vállalat globális támadási felületén. A prediktív modellezési technológia segítségével a Kenna.VM a sérülékenységek jövőbeli kockázatát is pontosan előre jelezheti, amint felfedezik azokat, lehetővé téve a szervezetek számára a kockázatok proaktív kezelését.

HOGYAN MŰKÖDIK A KENNA SECURITY MEGOLDÁSA?

Ez egy elég komplex megoldás, ezért az egészet nehéz lenne pár oldalon leírni, de igyekszünk összegyűjteni azokat a pontokat, ami miatt érdemes minden üzleti közép- és nagyvállalatnak mérlegelni az alkalmazását.

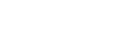

Kombinálja a külső és belső adatokat egyetlen kockázati nézetben

A gépi tanulás és az adattudomány segítségével a Kenna megoldás 18+ fenyegetés- és kihasználási intelligencia-hírcsatornát, több mint 12,7 milliárd kezelt sebezhetőséget, valamint a vállalat biztonsági adatait dolgozza fel és elemzi, hogy pontos képet adjon a vállalat kockázatairól. A kockázatpontozási és kárelhárítási intelligenciánkkal (Risk scoring & Remediation intel) olyan információkat kaphat az IT biztonsági menedzsment, amelyekre a kármentesítési döntések meghozatalához szükség van.

Összegyűjti az összes biztonsági adatot a sok gyártós, vegyes IT környezetéből is

A Kenna megoldás felkészült rá, hogy minden IT környezet más. Ez az oka annak, hogy több mint 55 előre beépített csatlakozóval rendelkezik több mint 30 gyártónál. Ezáltal a lehető legszélesebb körű áttekintést tudja nyújtani a kockázatokról a teljes biztonsági állományban, a sebezhetőség-ellenőrzőktől a SAST, DAST, SCA biztonsági tesztelőeszközökig, hibaprogramokig és konfigurációkezelési adatbázisokig. Amihez még nincs, ott a Kenna Data Importer eszköz lehetővé teszi saját csatlakozó létrehozását. Egy pár népszerű csatlakozási lehetőség.

Részletesen „bemutatja” a fenyegetettséget

A biztonsági adatok csak a történet kezdetét jelentik. Azt is meg kell érteni, hogy a támadók mit csinálnak, hogyan csinálják, és milyen eszközöket használnak a sebezhetőségek kihasználására. Ez az oka annak, hogy Kenna begyűjti és elemzi a külső fenyegetés- és kizsákmányolási hírcsatornákból származó adatokat, valamint a több mint 7 milliárd kezelt sebezhetőséget tartalmazó egyedülálló adatbázist, hogy feltárja, mit csinálnak a támadók valós időben.

Előre látja és ezzel megelőzi a visszaéléseket

Annál jobb, minél több adat kerül elemzésre. A Kenna természetes nyelvi feldolgozást, prediktív modellezést és egyéb adattudományi technikákat használ a kockázatok felmérésére, rangsorolására és előrejelzésére. Prediktív modellezéssel a Kenna 94%-os pontossággal tudja előre jelezni az új sebezhetőségek élesítését. A természetes nyelvi feldolgozás elemzi a sebezhetőségi és fenyegetési adatok elemeit, amelyek ember által olvasható szövegben vannak. Más prediktív technológiák pedig segítenek a Kenna kockázati pontszám felépítésében.

Létrehoz egy közös nyelvet a kockázati prioritások meghatározásához

A Kenna intelligens kockázati pontszám motorja tulajdonképpen létre hoz egy „közös nyelvet” az informatikai biztonság és az üzemeltetés részére a sebezhetőségek kiértékeléséhez. A kockázati pontszám egy olyan viszonyszám, amit befolyásol az egyes sérülékenységek előfordulásának száma a környezetében, azok lehetséges súlyossága, valamint az egyes sérülékenységek következtében veszélyeztetett eszközök. A kockázati tényező 0 és 1000 közötti számot mutat, ahol 0 és 330 között a legkisebb kockázatot, 331-660 között közepes és 660-1000 között magas kockázatot jelent az adott megfigyelésre vagy az ahhoz tartozó eszközcsoportokra.

Segít az először a kijavítandó biztonsági rések meghatározásában

A Kenna helyreállítási intelligenciája a kockázati pontszámok meghatározásával alapvetően betekintést nyújt abba, hogy mely sebezhetőségek jelentik a legnagyobb kockázatot a szervezet számára. Ezek azok a sebezhetőségek, amelyek elhárítása után a leginkább csökkennek a kockázati pontszámok. Mivel a sérülékenységek az intelligens kockázati pontszám motor ajánlása alapján kerülnek rangsorolásra, például nem csak az érintett eszközök száma alapján, ezek az ajánlások teljes spektrumban növelik a hatékonyságot az összes sebezhetőség tekintetében.

Priorizált, adatvezérelt beavatkozások és döntések

Semmi sem hasonlítható a teljesen saját igényekre szabott biztonsági betekintéshez. A testreszabható, hozzáférés-ellenőrzött eszközcsoport-kezelésen keresztül a Kenna rugalmas és számszerűsíthető képet ad szervezete kockázati helyzetéről. A sérülékenységek egyéni eszközcsoportok szintjén történő kezelése és jelentése lehetővé teszi az informatikai csapat számára, hogy megbízható, adattudományokkal alátámasztott információkat magabiztosan javítson ki. A részletes, holisztikus jelentések és benchmarkok segítenek a szervezet összehangolásában, és lehetővé teszik a vezetőség számára, hogy adatvezérelt döntéseket hozzon a biztonsági erőforrások alkalmazásával, fejlesztésével kapcsolatban.

ÖSSZEFOGLALÁS

A Kenna Security óriási mértékben megkönnyíti a vállalati infrastruktúra sebezhetőségének folyamatos és alapos vizsgálatát a belső és a számtalan külső helyről érkező adatok összehasonlításával. A menedzsment részére biztosít olyan adatvezérelt, tanulási intelligencián alapuló információkat, javaslatokat, amivel csökkenthető a szervezet sebezhetősége. A lényege a sebezhetőség menedzsment folyamatokhoz kapcsolódó humán erőforrások és ezáltal a kiadások mérséklése, a naprakész információk központosítása, és a jogsértő incidensek megelőzése, és az általuk okozott veszteségek elkerülése.